Appliquez la sécurité des appareils au sein de votre équipe

Assurez-vous que seuls les appareils sécurisés ont accès à vos données d'entreprise grâce aux outils d'application complets de XFA.

Protégez les données sensibles en appliquant des politiques d'accès sécurisées

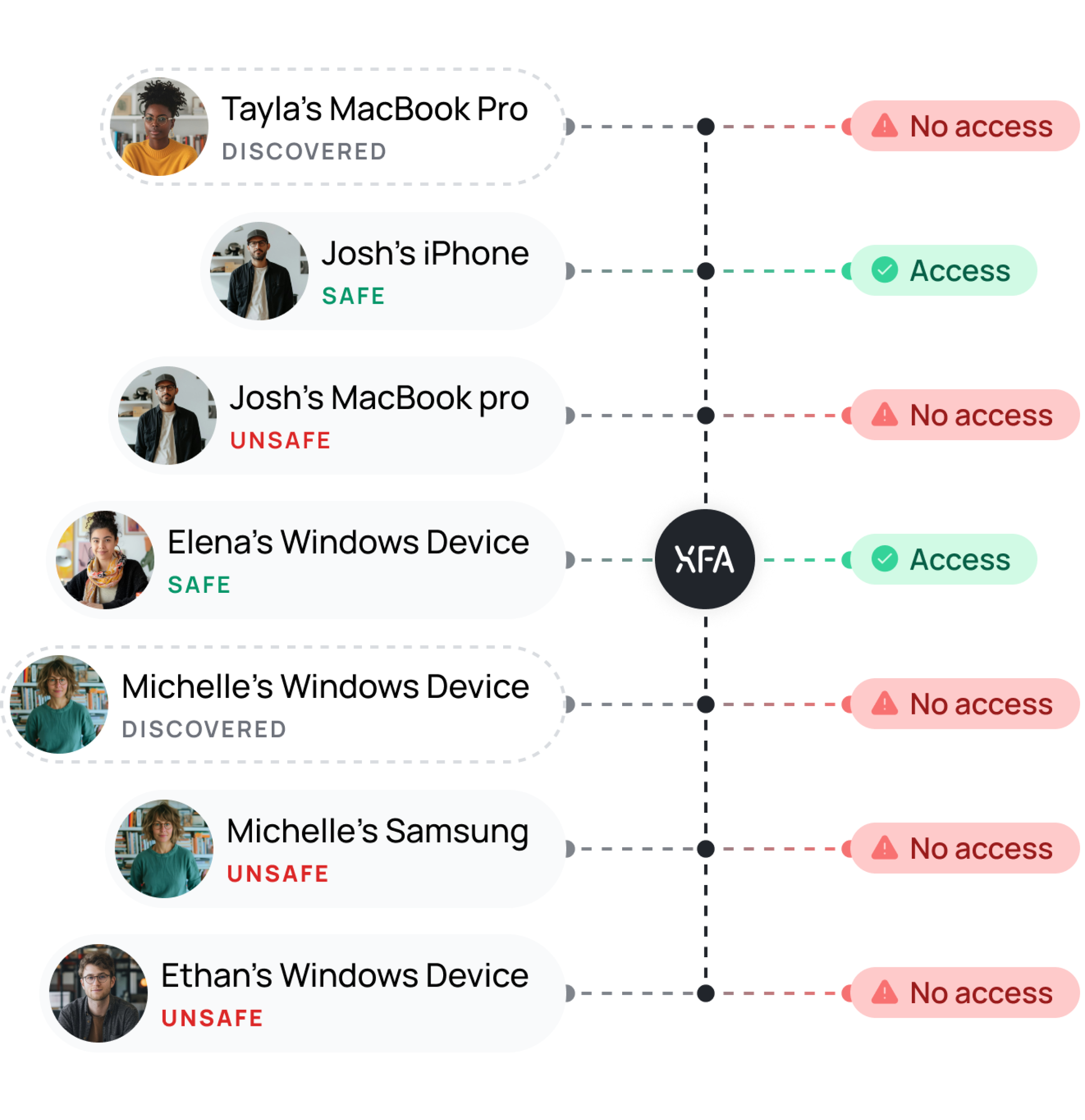

Dans le lieu de travail connecté d'aujourd'hui, il est crucial de garantir que seuls les appareils fiables accèdent à vos données. L'application XFA bloque automatiquement les appareils non sécurisés.

Protégez vos données

Empêchez l'accès non autorisé avec une sécurité stricte, garantissant la conformité ISO27001, SOC2, NIS2 ou DORA.

Rationalisez le contrôle d'accès

Automatisez la gestion d'accès, garantissant que seuls les appareils conformes interagissent avec vos systèmes critiques.

Augmentez l'efficacité opérationnelle

L'application automatisée élimine les vérifications manuelles, libérant vos équipes pour les initiatives stratégiques plutôt que sur les tâches de routine.

Des outils puissants

pour une application complète de la sécurité

Couvrant tous les principaux fournisseurs d'identité

XFA s'intègre sans effort aux principaux fournisseurs d'identité, s'intégrant de manière transparente aux systèmes existants de votre entreprise. Améliorez votre sécurité sur toutes les plateformes sans perturber votre flux de travail.

Microsoft 365

Intégrez XFA avec Microsoft Entra ID pour que seuls les appareils sécurisés et conformes accèdent à votre environnement Microsoft 365.

Google Workspace

Connectez XFA à Google Workspace, appliquant les contrôles de sécurité pour que seuls les appareils vérifiés et sécurisés accèdent aux données de votre organisation.

Okta

Utilisez Okta avec XFA pour gérer l'identité tout en vous assurant que seuls les appareils conformes accèdent aux applications critiques.

OneLogin

Intégrez XFA avec OneLogin pour appliquer des politiques strictes, permettant aux seuls appareils authentifiés et sécurisés d'accéder à vos ressources.

Ping Identity

Utilisez XFA avec Ping Identity pour appliquer la confiance à l'appareil, garantissant que seuls les appareils vérifiés—évalués selon la politique de sécurité de votre organisation—peuvent compléter l'authentification.

SAMLv2 & OAuth2

Implémentez SAMLv2 et OAuth2 avec XFA pour un accès sécurisé basé sur des normes, garantissant que seuls les appareils conformes sont autorisés.

Intégrations personnalisées

Intégrez XFA à votre mécanisme d'authentification personnalisé pour sécuriser l'accès sur des plateformes non standard, garantissant que seuls les appareils sécurisés peuvent se connecter.

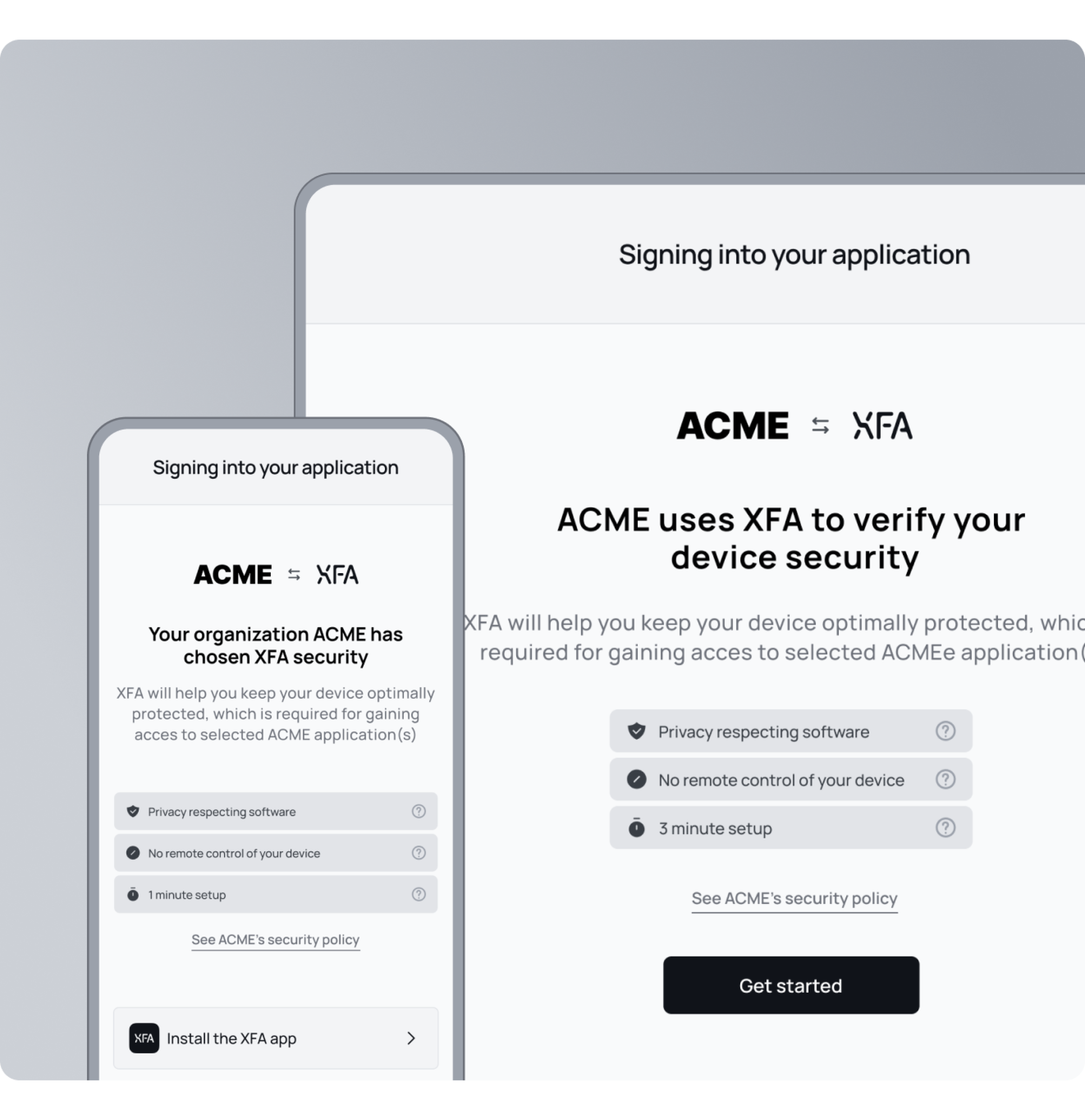

Intégration rapide et facile en libre-service

Le déploiement est rapide et sans effort. Une fois XFA configuré, votre équipe peut effectuer une installation de 3 minutes elle-même. Processus convivial pour un pertubation minimale et une adoption rapide.

Créez et appliquez facilement des politiques personnalisées

Développez des politiques de sécurité alignées sur vos besoins. Conformité ISO 27001 ou SOC2, XFA applique ces politiques sur tous les appareils sans effort.

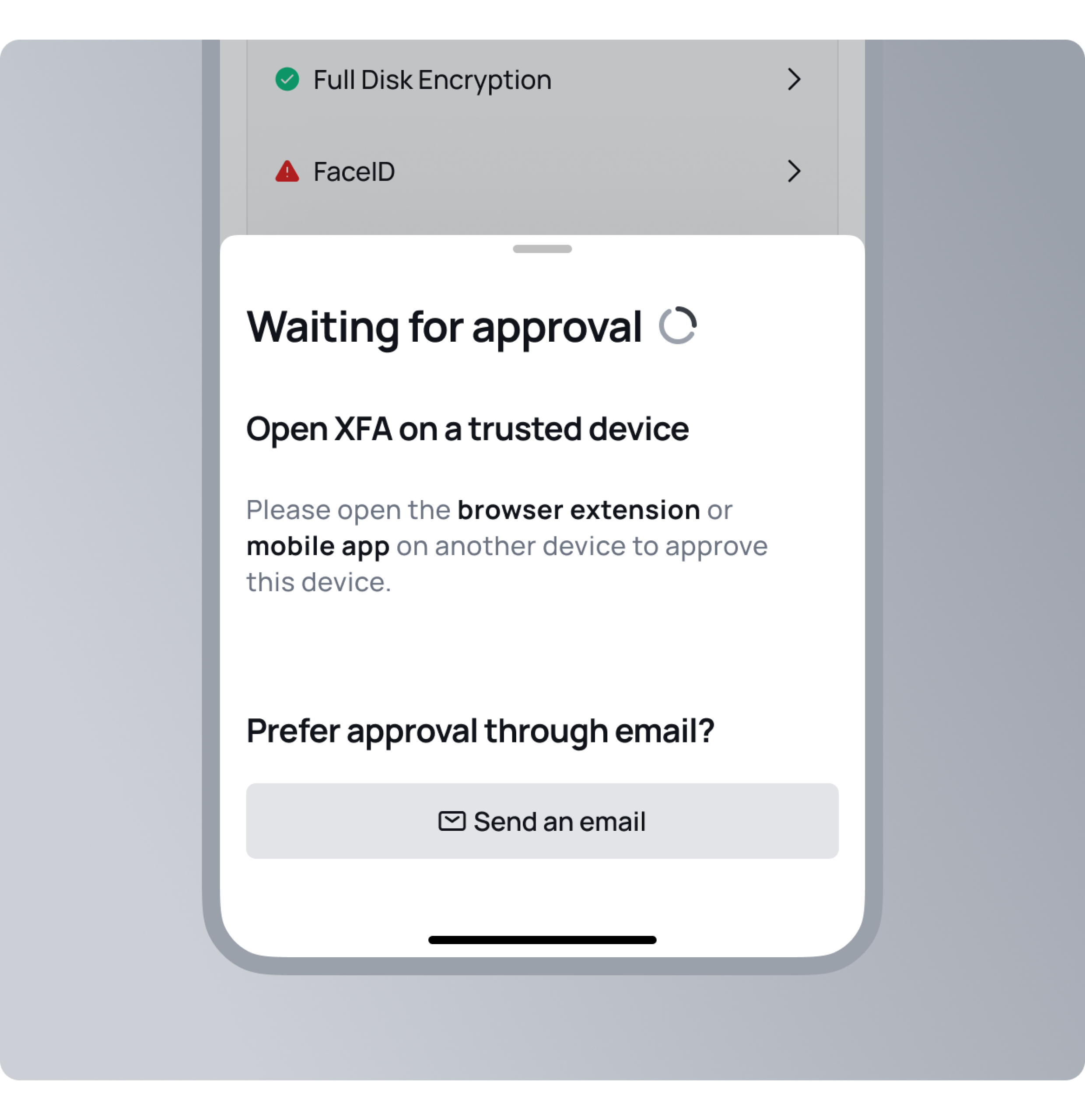

Authentification multifacteur simplifiée et sécurisée

Améliorez la sécurité avec une authentification multifacteur (silencieuse) intégrée. XFA transforme vos appareils en méthode d'authentification.

Gardez l'accès sécurisé grâce aux contrôles d'appareils de XFA

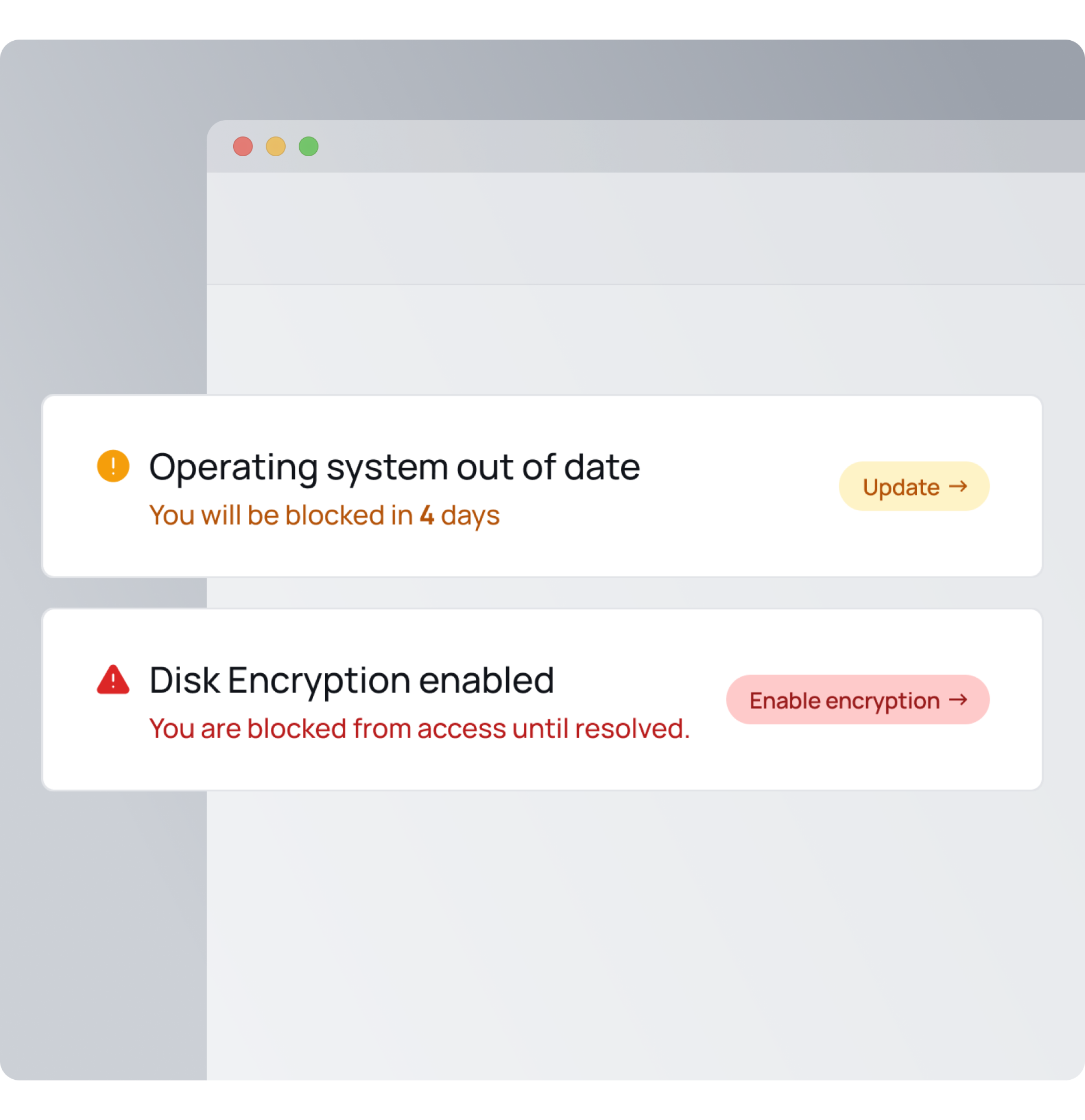

XFA garantit que seuls les appareils sécurisés accèdent à vos applications d'entreprise en effectuant des contrôles de sécurité clés lors de l'authentification. En vérifiant des mesures telles que les mises à jour du système d'exploitation, le chiffrement et l'état de l'antivirus, XFA atténue les risques liés aux appareils et renforce votre sécurité globale.

L'intégration rapide en libre-service et les conseils automatisés simplifient la gestion des utilisateurs.

Chaque appareil accédant à vos systèmes répond à vos normes de sécurité.

XFA bloque de manière proactive les appareils non sécurisés, assurant la sécurité de vos systèmes.

Découvrez comment sécuriser votre entreprise avec la fonction d'application de XFA

Regardez notre guide rapide pour voir comment s'assurer que seuls les appareils sécurisés ont accès à vos données d'entreprise.

Pas de temps pour une réunion ?

Regardez notre vidéo de solution maintenant.

Nous aimerions vous montrer notre solution et comment:

- Chaque appareil est découvert automatiquement.

- La sécurité est appliquée sans prendre le contrôle ou la propriété de l'appareil.

- Les utilisateurs peuvent vérifier leurs appareils de n'importe où, en quelques secondes.