XFA Device Checks.

Connaissez l'état de sécurité de chaque appareil.

XFA effectue des vérifications silencieuses et automatiques sur chaque appareil avant qu'il ne se connecte à vos systèmes, des ordinateurs portables gérés aux terminaux BYOD et sous-traitants, sans prendre le contrôle des appareils.

Qu'il s'agisse de l'ordinateur portable personnel d'un sous-traitant, de la tablette d'un employé distant ou du BYOD d'un freelance, de nombreux terminaux se connectant à vos systèmes peuvent ne pas être inscrits dans votre outil de sécurité existant, donc non vérifiés. Ces appareils pourraient exposer votre organisation à des risques cachés.

Pourquoi les vérifications d'appareils respectueuses de la vie privée sont importantes

Vérifications d'appareils effectuées par XFA.

Vérifications de sécurité en temps réel sur tous les systèmes d'exploitation.

Système d'exploitation & Attributs principaux

Système d'exploitation à jour

Détection du système d'exploitation et vérification de version - si la version est à jour

Mises à jour automatiques du système

Si les mises à jour automatiques sont activées

Temps depuis le redémarrage

Depuis combien de temps l'appareil a été éteint/redémarré

Secure Boot

Vérifie si Secure Boot est activé pour empêcher toute altération avant le démarrage

Protection d'intégrité

Si la protection contre les modifications non autorisées des fichiers système est active

Modes de modification système

Jailbreak

Si les restrictions logicielles imposées par le fabricant sont supprimées

Rooté

Si des autorisations élevées ou "accès root" au système d'exploitation de l'appareil sont obtenues

Mode développeur

Si un menu caché dans les paramètres donnant accès aux paramètres avancés est désactivé

Fonctionnalités de sécurité & Extensions

Gestionnaire de mots de passe

Si des gestionnaires de mots de passe sont installés

Windows Recall

Si la fonction qui capture automatiquement des captures d'écran est activée

Navigateurs Web

Chrome

S'il est installé et à jour

Edge

S'il est installé et à jour

Firefox

S'il est installé et à jour

Safari

S'il est installé et à jour

Brave

S'il est installé et à jour

Arc

S'il est installé et à jour

Vivaldi

S'il est installé et à jour

Opera

S'il est installé et à jour

Chrome Safe Browsing

Avertit des sites et téléchargements dangereux

Chrome Do-Not-Track

Refuse le suivi inter-sites

Chrome DNS-over-HTTPS

Chiffre les requêtes DNS contre l'écoute

Firefox HTTPS-Only

Force HTTPS sur toutes les connexions

Firefox DNS-over-HTTPS

Chiffre les requêtes DNS contre l'écoute

Firefox Protection renforcée contre le pistage

Bloque les traceurs et cookies tiers

Sécurité & Paramètres de confidentialité

Authentification

PC : Verrouillage d'écran activé et délai conforme à la politique. Téléphone : Code d'accès et biométrie

Chiffrement du disque

Si le disque dur est chiffré

Antimalware

Si l'antimalware est actif

DNS

Si la configuration du serveur DNS est correcte

Pare-feu

Si une barrière numérique entre l'appareil et Internet est active

Secrets dans les variables d'environnement

Si des secrets tels que des clés API ou des jetons sont exposés dans les variables d'environnement

Agents autonomes présents

Si des agents IA autonomes fonctionnent sur l'appareil sans supervision

Élévation de privilèges non protégée

Si une élévation de privilèges est possible sans mot de passe ou confirmation

Mode IA non sécurisé

Si les outils de codage IA sont configurés pour contourner les demandes d'autorisation ou autoriser des commandes risquées

Contrôle d'accès à distance

Partage d'écran

Si la visualisation ou le contrôle à distance de l'écran est désactivé

Connexion à distance

Si l'accès et le contrôle d'un ordinateur via un réseau est désactivé

Gestion à distance

Si un appareil peut être contrôlé à distance

Scripts à distance

Si des commandes peuvent être exécutées depuis un autre système

Vérifications de sécurité en temps réel sur chaque appareil

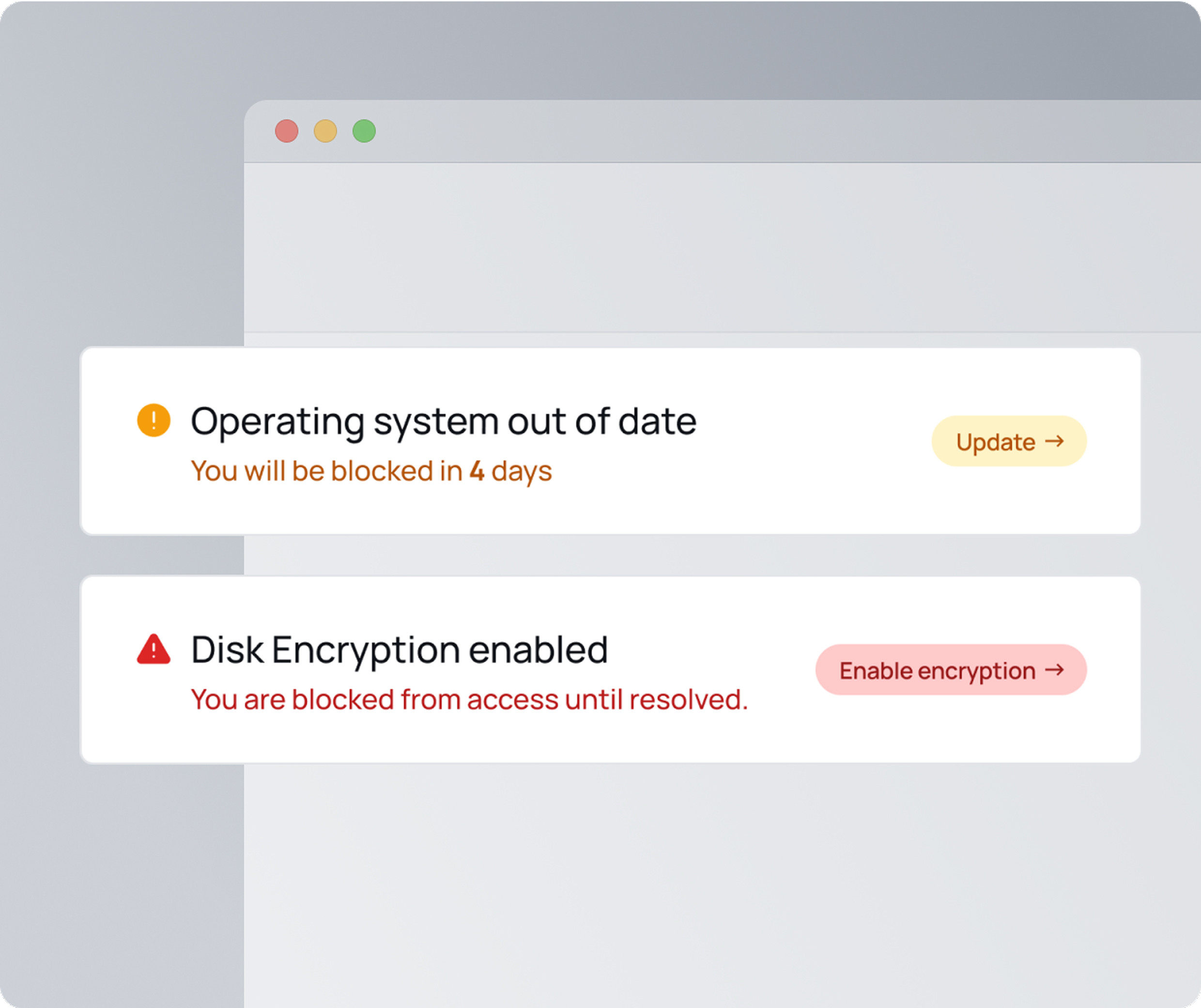

XFA surveille en continu la posture de sécurité des appareils et applique vos politiques automatiquement. Aucun agent à installer, aucun appareil à inscrire.

Auto-intégration facile et guides automatisés pour les utilisateurs

Chaque appareil respecte vos normes de sécurité avant d'obtenir l'accès

Application de la sécurité à la connexion

Respecter la vie privée.

Tout en appliquant la sécurité.

Nous croyons que vous pouvez appliquer la sécurité sans envahir la vie privée. XFA vérifie l'essentiel, pas les données utilisateur, l'historique de navigation ou l'utilisation des applications. Notre agent léger vérifie la posture sans contrôle, suivi ou effacement à distance.

Pas de temps pour une réunion ?

Regardez notre vidéo de solution maintenant.

Nous aimerions vous montrer notre solution et comment:

- Chaque appareil est découvert automatiquement.

- La sécurité est appliquée sans prendre le contrôle ou la propriété de l'appareil.

- Les utilisateurs peuvent vérifier leurs appareils de n'importe où, en quelques secondes.