Une authentification multi-facteurs plus simple —

intégrée à la confiance de vos appareils

Transformez les appareils de confiance en MFA silencieuse et résistante au phishing — sans codes, sans friction. XFA ajoute une vérification d'identité renforcée à votre flux d'identité, fonctionnant silencieusement en arrière-plan sans applications supplémentaires ni interruption utilisateur.

Repensez la MFA pour les appareils d'aujourd'hui.

MFA d'appareil de confiance + accès basé sur la posture en un.

La MFA traditionnelle interrompt les utilisateurs avec des étapes supplémentaires comme les codes SMS falsifiables et la copie de codes depuis un autre appareil. XFA s'intègre comme une solution MFA moderne qui vérifie la confiance de l'appareil et contrôle continuellement la posture, pour que vous sachiez non seulement qui se connecte, mais aussi depuis quel appareil.

Silencieuse et fluide par conception

Oubliez les codes, le passage d'une app à l'autre et la recherche de votre téléphone. XFA transforme les appareils vérifiés en un second facteur silencieux et effectue des vérifications de posture en arrière-plan.

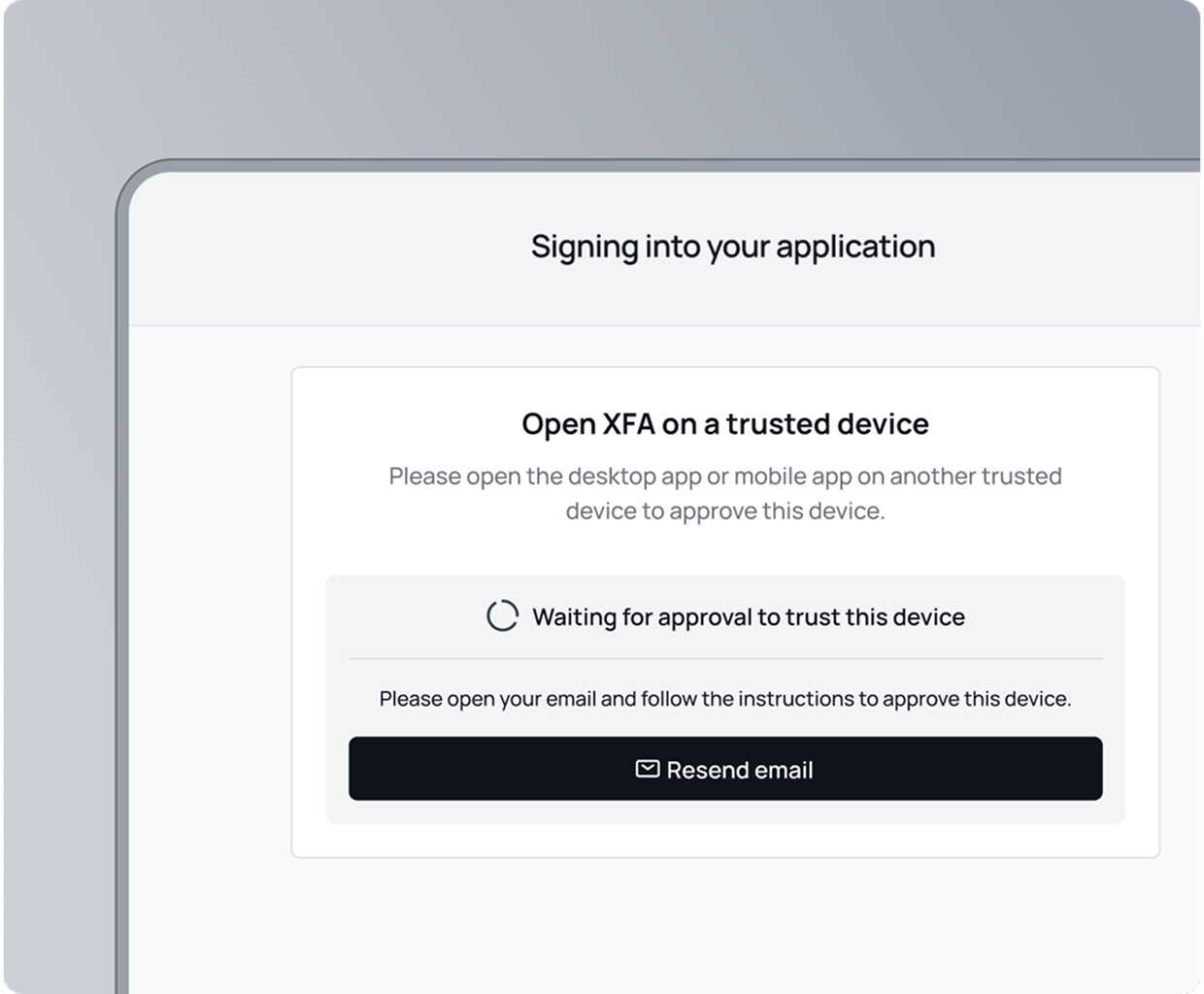

Migrer la confiance entre appareils

Les utilisateurs peuvent auto-intégrer de nouveaux appareils de confiance ou migrer la confiance depuis un appareil existant. Pas de ticket IT nécessaire. La première approbation se fait instantanément depuis un autre appareil déjà approuvé.

Vérifications de posture continues

Même après qu'un appareil est approuvé, XFA surveille des signaux comme le chiffrement du disque, la version du système d'exploitation et les paramètres de sécurité pour maintenir l'accès conforme et sécurisé.

Technologie basée sur les passkeys,

élevant le niveau de sécurité.

Propulsée par la technologie passkey, la MFA Silencieuse de XFA combine une sécurité sans compromis avec une expérience utilisateur fluide. Mettez fin aux plaintes concernant votre déploiement MFA tout en renforçant votre posture de sécurité.

Pas de temps pour une réunion ?

Regardez notre vidéo de solution maintenant.

Nous aimerions vous montrer notre solution et comment:

- Chaque appareil est découvert automatiquement.

- La sécurité est appliquée sans prendre le contrôle ou la propriété de l'appareil.

- Les utilisateurs peuvent vérifier leurs appareils de n'importe où, en quelques secondes.