XFA — votre alternative MDM respectueuse de la vie privée.

Protégez votre organisation sans avoir à prendre le contrôle ou à regarder dans la confiance des appareils, le contrôle d'accès et la préparation aux audits.

Les outils MDM traditionnels ne protègent que les appareils qu'ils gèrent entièrement, laissant des lacunes importantes sur les BYOD, les sous-traitants et les systèmes d'exploitation moins pris en charge. Ces angles morts créent des risques cachés souvent négligés.

Pourquoi le MDM ne peut pas couvrir tous les appareils

BYOD et appareils personnels

Les employés sont souvent réticents à installer des logiciels MDM invasifs sur leurs ordinateurs portables ou téléphones personnels, laissant les équipes de sécurité aveugles aux risques introduits par des appareils non gérés, mais connectés.

Contractuels et freelances

Les travailleurs temporaires et partenaires peuvent se connecter à votre réseau en utilisant des appareils non gérés. Sans visibilité ni contrôle, ces terminaux deviennent des risques invisibles difficiles à suivre et à prouver dignes de confiance.

Partenaires tiers

Les violations de données proviennent souvent de l'appareil compromis d'un fournisseur tiers. Le MDM n'offre aucune visibilité ni surveillance, laissant vos données exposées.

Diversité des OS

De nombreuses solutions MDM ne prennent en charge qu'un ensemble limité d'OS. Quelques exemples courants incluent Linux, les systèmes d'exploitation plus anciens, les appareils mobiles, et plus encore. Cela laisse de grandes parties de votre flotte sans protection.

Pourquoi choisir XFA ?

Curieux de savoir comment XFA se compare aux outils MDM populaires et aux autres solutions ? Explorez les comparaisons pour voir comment nous sécurisons votre personnel moderne sans la friction des profils de gestion invasifs.

Une sécurité qui respecte les limites.

Protégez chaque appareil, même ceux que vous ne gérez pas.

XFA garantit que vous avez la visibilité, l'application et le reporting sur chaque terminal — géré ou non.

Conçu pour les équipes hybrides, le travail distribué et les opérations de sécurité allégées.

Pas un logiciel de surveillance par conception

XFA ne scanne pas le contenu, ne suit pas l'activité ou ne surveille pas l'utilisation. Il ne lit que les signaux au niveau du système nécessaires pour évaluer la posture de l'appareil — comme le statut de chiffrement ou la version de l'OS.

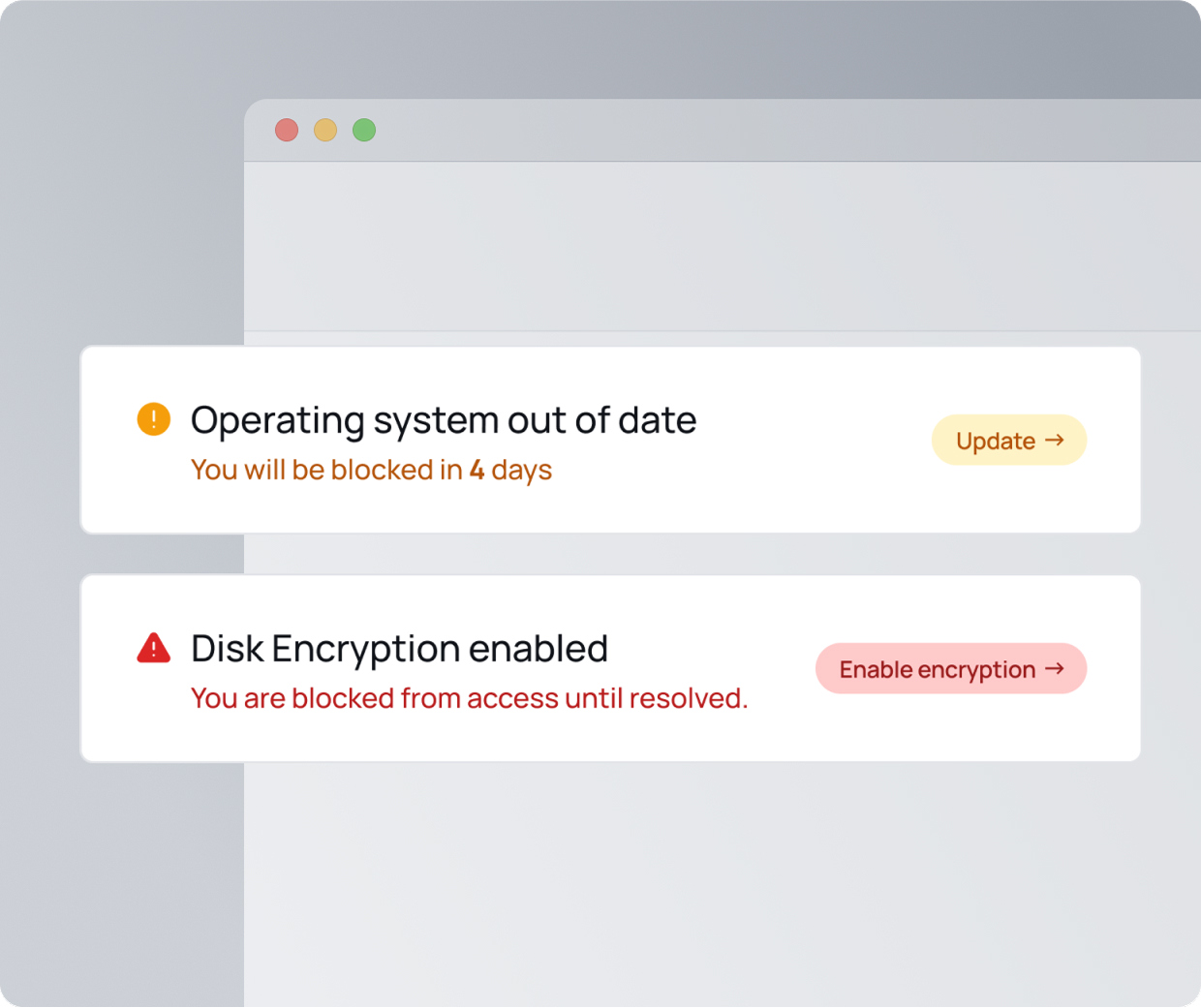

Lecture seule, axé sur l'utilisateur

XFA ne force jamais de changements. Les utilisateurs gardent le contrôle et sont guidés pour résoudre les problèmes avant d'obtenir l'accès — pas de prise de contrôle de l'appareil, pas d'installations surprises.

Aucun admin requis

Pas de permissions élevées, pas d'outils de gestion à distance, et pas de profils MDM. XFA fonctionne instantanément sans surcharge IT ou résistance des utilisateurs.

Couvrez chaque terminal.

Même ceux que le MDM ne peut pas voir.

Les freelances, le BYOD et les tiers ne devraient plus être des angles morts. XFA vous donne une visibilité complète de la flotte. Sur tous les ordinateurs portables personnels, les postes de travail non gérés, le BYOD et les appareils des contractuels — garantissant que chaque terminal répond à vos normes avant de toucher vos systèmes.

Respectez la vie privée.

Appliquez toujours la sécurité.

XFA guide les utilisateurs à résoudre les problèmes par eux-mêmes, au lieu d'avoir des contrôles silencieux en arrière-plan ou de pousser des contournements risqués. Pas d'accès à distance, pas de surveillance cachée — juste des étapes claires, des vérifications de posture visibles, et un chemin de confiance vers un accès sécurisé.

L'accès sécurisé commence par des vérifications d'appareils plus intelligentes

XFA vérifie la posture de sécurité de chaque appareil (y compris les mises à jour de l'OS, le chiffrement, l'antivirus, et plus) avant d'accorder l'accès à vos applications d'entreprise. Cela garantit que seuls les terminaux de confiance passent, réduisant les risques sans ralentir les équipes.

L'intégration rapide en libre-service et les conseils automatisés simplifient la gestion des utilisateurs.

Chaque appareil accédant à vos systèmes répond à vos normes de sécurité.

XFA bloque de manière proactive les appareils non sécurisés, assurant la sécurité de vos systèmes.

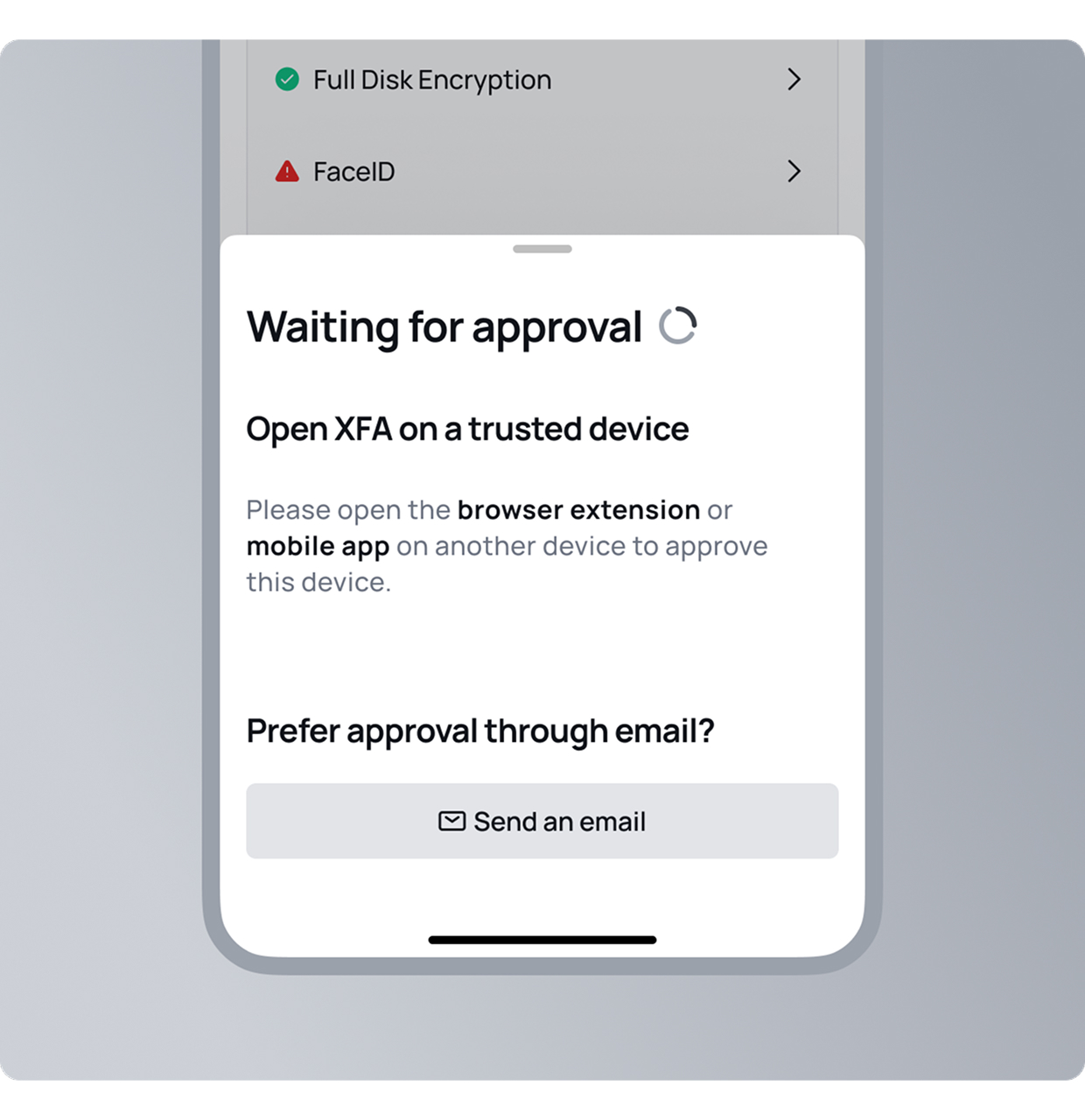

Authentification multi-facteurs facile et fiable

Renforcez la sécurité avec une authentification multi-facteurs transparente et silencieuse intégrée dans votre flux de travail d'accès. Avec XFA, l'appareil lui-même devient le facteur d'authentification, éliminant le besoin de codes d'accès ou d'applications d'authentification externes.

Ce que disent nos clients

Pas de temps pour une réunion ?

Regardez notre vidéo de solution maintenant.

Nous aimerions vous montrer notre solution et comment:

- Chaque appareil est découvert automatiquement.

- La sécurité est appliquée sans prendre le contrôle ou la propriété de l'appareil.

- Les utilisateurs peuvent vérifier leurs appareils de n'importe où, en quelques secondes.